Outils de stéganographie – Wikipedia wiki

Un article de Wikipédia, l’encyclopédie libre

Logiciel pour intégrer des données cachées dans un fichier de transporteur

Un outil logiciel de stéganographie permet à un utilisateur d’incorporer des données cachées dans un fichier de transporteur, comme une image ou une vidéo, et d’extraire plus tard ces données.

Il n’est pas nécessaire de cacher le message dans le fichier d’origine. Ainsi, il n’est pas nécessaire de modifier le fichier d’origine et donc, il est difficile de détecter quoi que ce soit. Si une section donnée est soumise à une manipulation successive pour générer le CypherText, il n’y a aucune preuve dans le fichier d’origine pour montrer qu’il est utilisé pour crypter un fichier.

Architecture [ modifier ]]

Transporteur [ modifier ]]

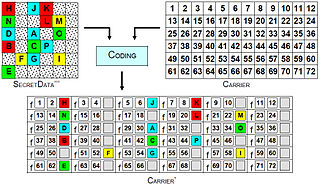

Le transporteur est le fichier de signal, de flux ou de données dans lequel les données cachées sont cachées en apportant des modifications subtiles. Les exemples incluent des fichiers audio, des fichiers image, des documents et des fichiers exécutables. Dans la pratique, le transporteur doit ressembler et travailler de la même manière que le transporteur non modifié d’origine, et devrait apparaître bénin à quiconque l’inspecterait.

Certaines propriétés peuvent soupçonner qu’un fichier transporte des données cachées:

- Si les données cachées sont importantes par rapport au contenu du transporteur, comme dans un document vide qui est de taille mégaoctet.

- L’utilisation de formats obsolètes ou d’extensions mal soutenues qui brisent les outils couramment utilisés.

C’est une exigence cryptographique que le transporteur (par exemple la photo) est original, pas une copie de quelque chose de disponible au public (par exemple, téléchargé). En effet, les données source accessibles au public peuvent être comparées à la version avec un message caché intégré.

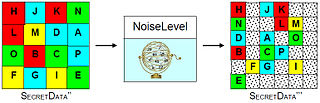

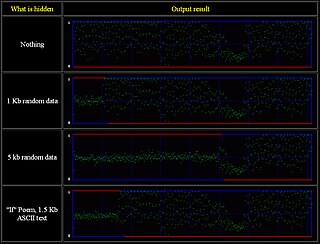

Il est plus faible que le message intégré ne modifie pas les statistiques (ou autres mesures) du transporteur de telle sorte que la présence d’un message soit détectable. Par exemple, si les bits les moins significatifs du canal de caméra rouge d’une image ont une distribution gaussienne étant donné un champ coloré constant, une stéganographie d’image simple qui produit une distribution aléatoire de ces bits pourrait permettre la discrimination des images Stego à partir d’images inchangées inchangées .

Le volume pur des médias modernes (CA 2014) et Inane à large bande passante (par exemple, YouTube.com, BitTorrent Sources. EBay, Facebook, Spam, etc.) offre de nombreuses opportunités pour des informations secrètes ±.

Chaîne [ modifier ]]

Les données cachées peuvent être divisées entre un ensemble de fichiers, produisant un chaîne de porteurs , qui a la propriété selon laquelle tous les transporteurs doivent être disponibles, non modifiés et traités dans l’ordre correct afin de récupérer les données cachées. Cette fonctionnalité de sécurité supplémentaire est généralement obtenue par:

- Utilisation d’un vecteur d’initialisation différent pour chaque porteur et le stockant à l’intérieur des porteurs traités ->> Cryptedivn = crypte (ivn, cryptedivn-1)

- Utiliser un algorithme de cryptographie différent pour chaque porteur et le choisir avec un algorithme d’équipement dépendant de l’ordre de chaîne

Robustesse et cryptographie [ modifier ]]

Les outils de stéganographie visent à assurer la robustesse contre les méthodes médico-légales modernes, telles que la stéganalyse statistique. Une telle robustesse peut être obtenue par un mélange équilibré de:

Si les données sont détectées, la cryptographie aide également à minimiser les dommages résultants, car les données ne sont pas exposées, seulement le fait qu’un secret a été transmis. L’expéditeur peut être obligé de décrypter les données une fois qu’elle est découverte, mais le cryptage déniable peut être exploité pour faire apparaître les données décryptées bénignes.

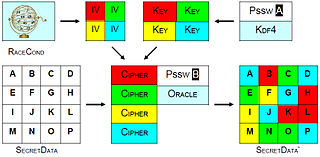

Un logiciel de stéganographie solide repose sur une architecture multicouche avec un processus d’obscurcissement profond et documenté.

Moteur de transport [ modifier ]]

Le moteur Carrier est au cœur de tout outil de stéganographie. Différents formats de fichiers sont modifiés de différentes manières, afin d’insérer secrètement les données cachées à l’intérieur. Les algorithmes de traitement comprennent:

- Injection (suspecte en raison de l’incrément de taille de fichier non liée au contenu)

- Génération (suspecte en raison de la traçabilité des porteurs générés)

- Données auxiliaires et substitution des métadonnées

- LSB ou substitution adaptative

- Manipulation de l’espace de fréquence

Voir également [ modifier ]]

Des articles [ modifier ]]

- Kharrazi, Mehdi; Sencar, Husrev T.; Memon, Nasir (2006). “Étude de performance des techniques de stéganographie et de stéganalyse d’image commune” (PDF) . Journal of Electronic Imaging . 15 (4): 041104. doi: 10.1117 / 1 2400672 . Récupéré 7 février 2021 .

- Guillermito. “Analyser le logiciel de stéganographie” . Récupéré 28 novembre 2012 .

- Provos, Niels; Honeyman, Peter (2003). “Hide and Seek: une introduction à la stéganographie” (PDF) . Sécurité et confidentialité de l’IEEE . d’abord (3): 32–44. est ce que je: 10.1109 / msecp.2003.1203220 . ISSN 1540-7993 . Récupéré 28 novembre 2012 .

- Essaiera, Niels. “Défendre contre la stéganalyse statistique” . Actes de la 10e conférence sur le Symposium de sécurité de l’USENIX . SSYM’01. Association Usenix. dix : 24–37 . Récupéré 28 novembre 2012 .

- Bierbrauer, Jürgen; Fridrich, Jessica. “Construire de bons codes de couverture pour les applications en stéganographie” (PDF) . Transactions sur la cachette des données et la sécurité multimédia III . Notes de cours en informatique. 4920 : 1–22 . Récupéré 7 février 2021 .

- Rocha, Anderson; Goldenstein, Siome, Steganography et Steganalysis: passé, présent et futur (PDF) , D’abord IEEE Workitorial sur la vision de l’invisible (WVU’08) , récupéré 8 mars 2017

Les références [ modifier ]]

Liens externes [ modifier ]]

Recent Comments